Qu’est-ce que le spear-phishing ?

Le spear-phishing ou « hameçonnage ciblé » en français, est une technique d’attaque par e-mail visant spécifiquement un individu ou une organisation. L’auteur du mail se fait passer pour une personne de confiance afin d’inciter le destinataire à réaliser une action bien précise. Généralement, il s’agit de délivrer des informations sensibles (mots de passe, identifiants de connexion, code bancaire) ou d’effectuer des transactions financières.

Cette forme d’attaque repose sur l’usurpation d’identité et l’ingénierie sociale, des techniques de manipulation particulièrement efficaces. L’usurpateur utilise également des informations collectées sur le web pour personnaliser son message et le rendre plus crédible possible aux yeux de ses victimes.

En quoi se distingue-t-elle du phishing ?

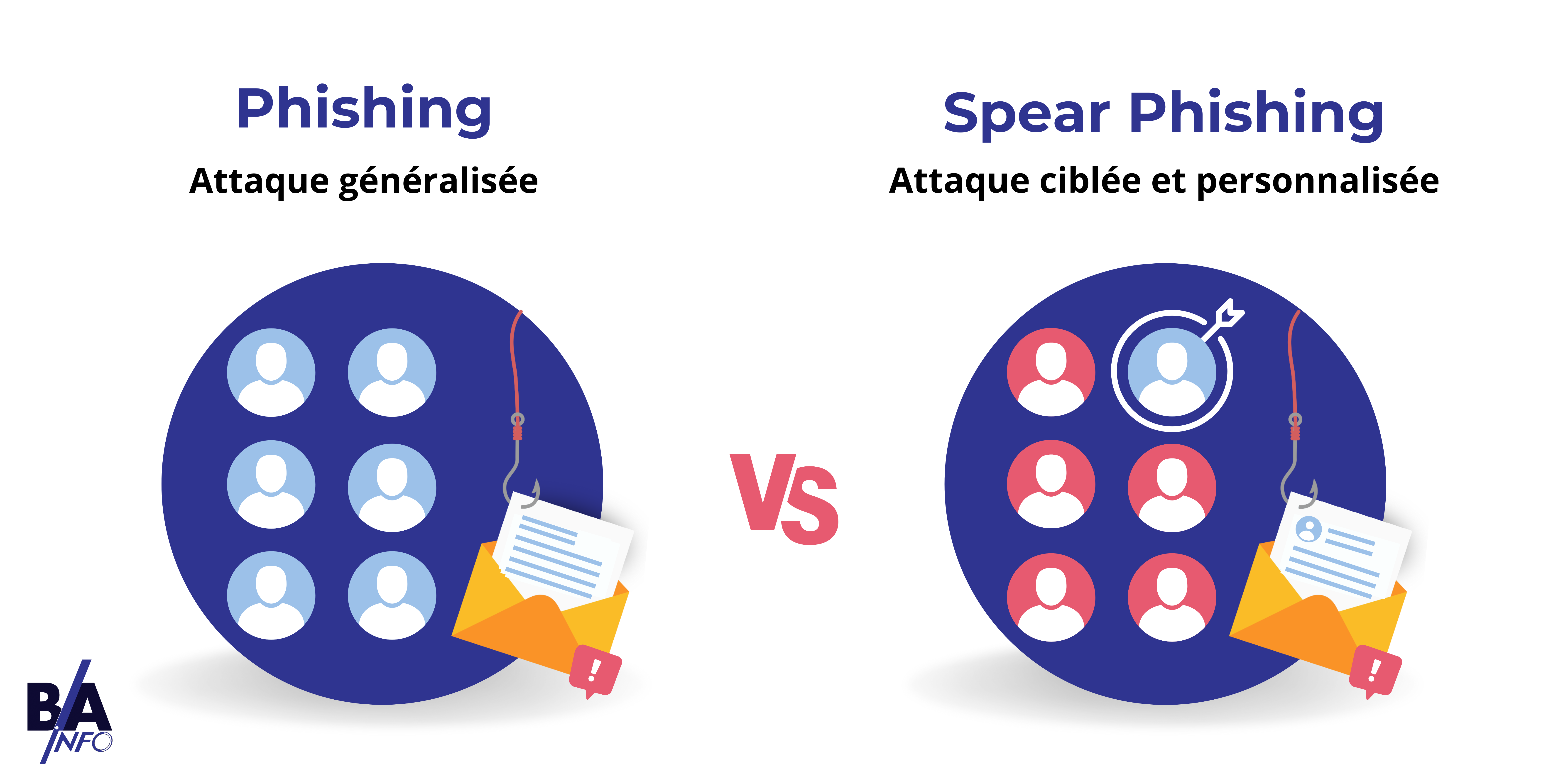

Bien que les finalités des attaques de phishing et de spear-phishing soient similaires, leurs approches présentent quelques différences notables. Le spear-phishing se distingue par sa stratégie de ciblage et son degré de personnalisation élevé.

Contrairement au phishing, qui s’adresse à des milliers de personnes, le spear-phishing se concentre sur un individu ou une organisation spécifique. Cette forme d’attaque est nettement plus ciblée. L’objectif n’est pas d’atteindre le plus grand nombre de personnes en espérant qu’une fraction tombe dans le piège, mais plutôt de maximiser l’efficacité de l’attaque contre une cible particulière.

Leur cible étant plus spécifique, les cybermalfaiteurs personnalisent davantage leurs messages afin d’augmenter leurs chances de succès. Ils réalisent en amont des recherches approfondies sur leurs victimes potentielles et recueillent toutes les informations nécessaires pour créer des e-mails crédibles et d’apparence authentique.

Sa capacité à cibler précisément ses victimes et l’ultra-personnalisation des messages font du spear-phishing une cyberattaque d’une efficacité redoutable, quasi-indétectable.

Lire aussi : Le phishing, comment s’en protéger ?

Comment fonctionne une attaque spear-phishing ?

De la recherche d’informations…

Comme nous l’avons spécifié ci-dessus, le spear-phishing repose sur une phase de recherche approfondie. Les cybercriminels scrutent le web à la recherche d’informations pertinentes et précises sur leurs cibles. Ils utilisent pour cela une grande variété de sources en ligne, telles que les réseaux sociaux, les sites web professionnels, articles de presse, etc.

Les cybercriminels collectent et analysent :

-

- Les informations personnelles : nom, prénom, adresse mail, numéro de téléphone, date de naissance, etc.

- Les relations et les interactions sociales : collègues de travail, clients, partenaires commerciaux, responsables hiérarchiques…

- Les intérêts, préoccupations et habitudes de leurs victimes

- Les vulnérabilités potentielles de leurs victimes et de l’environnement dans lequel elles travaillent.

En bref toutes les informations qui leur permettront de personnaliser leurs messages d’attaques et de les rendre le plus crédible possible.

… à la conception du message

Les cybercriminels passent ensuite à la phase de conception de leurs messages d’attaques. Là encore, rien n’est laissé au hasard. Pour rendre leurs e-mails plus authentiques que jamais, ils usurpent l’identité d’un individu ou d’une entité de confiance. Il s’agit généralement d’une personne, d’une société ou d’un établissement avec lequel la cible a l’habitude de travailler.

Les cybercriminels créent alors une adresse e-mail très similaire à celle de la personne ou l’entité imitée et utilisent dans leurs messages le même ton et le même style de communication. Ils y incluent des détails spécifiques et personnels pour gagner la confiance de la victime. À cela s’ajoutent des techniques d’ingénierie sociale pour la convaincre d’agir rapidement, sans prendre le temps de réfléchir.

Les messages de spear-phishing peuvent contenir des liens vers des sites web malveillants, des pièces jointes infectées par des malwares ou encore de simples demandes d’informations confidentielles. L’objectif est de faire en sorte que la victime réalise, sans connaissance de cause, une action qui permettra aux cybermalfaiteurs d’obtenir les informations ou les accès souhaités.

Pourquoi le spear-phishing est une méthode d’attaque particulièrement efficace ?

Les attaques de spear phishing peuvent être plus difficiles à détecter par les systèmes de sécurité traditionnels et par les victimes elles-mêmes. Leurs succès reposent sur un ensemble de facteurs qui, lorsqu’ils sont combinés, rendent l’attaque imperceptible et terriblement efficace.

La qualité et la crédibilité des informations recueillies durant la phrase de recherche contribuent fortement à la réussite des attaques spear-phishing. La qualité rédactionnelle et l’aspect professionnel des messages sont également des éléments clés. Les e-mails de spear-phishing sont bien souvent exempts d’erreurs typographiques ou grammaticales.

Ces attaques exploitent la confiance et l’ignorance des utilisateurs. Via l’usurpation d’identité ou des techniques de persuasions psychologiques, les cybermalfaiteurs influencent les comportements et la prise de décision de leurs victimes. Ils jouent sur les biais cognitifs du cerveau humain pour les manipuler et les faire agir dans la précipitation sans laisser place à la réflexion.

En diminuant le niveau de vigilance de leur victime et leur temps de réflexion, ils créent des conditions favorables à l’exécution de leurs intentions malveillantes.

Lire aussi : l’ingénierie sociale, ne tombez plus dans leurs pièges

Que risque-t-on lorsqu’une attaque spear-phishing aboutit ?

En cas d’attaque spear-phishing réussie, les conséquences peuvent être dévastatrices, tant pour un individu que pour une organisation. Les répercussions varient en fonction des objectifs des cybermalfaiteurs et des informations obtenues.

Suite à une attaque de spear-phishing, les cybercriminels peuvent obtenir un accès non autorisé à des informations sensibles, telles que des identifiants de connexion, des données financières, etc. Cela peut conduire à divers scénarios, notamment le vol d’identité, la fraude financière ou le compromis de la sécurité des données.

De plus, une attaque réussie de spear-phishing peut entraîner un accès non autorisé aux systèmes informatiques de l’organisation, ouvrant ainsi la voie à la compromission de réseaux internes sensibles. Cette intrusion peut permettre aux cybermalfaiteurs de déployer des logiciels malveillants, d’installer des portes dérobées, restreindre ou bloquer l’accès aux données ou de mener d’autres activités malveillantes.

Les retombées de tels vols et intrusions sont nombreuses. Outre les pertes financières directes, l’entreprise peut subir une atteinte à sa réputation et sa crédibilité, ce qui peut entraîner la perte de clients, de partenaires commerciaux et même des litiges juridiques.

Comment se prémunir du spear-phishing ?

La sensibilisation et la formation de vos équipes

Les attaques de spear-phishing utilisent l’humain comme passerelle, comme catalyseur. Sans l’action de cet intermédiaire, l’attaque ne pourrait aboutir. Vous devez donc, dans un premier temps, concentrer vos efforts sur la gestion du cyber-risque humain.

Sensibilisez vos collaborateurs au spear-phishing, en leur présentant les techniques employées et les impacts potentiels de ces attaques. Formez-les aux bonnes pratiques informatiques, notamment sur l’utilisation de la messagerie électronique. Inculquez-leur les bons réflexes à mettre en pratique au quotidien.

Entraînez-les à détecter et à adopter les bons comportements en cas d’attaque en déployant régulièrement des simulations de spear-phishing. Un collaborateur averti et entrainé sera mieux armé pour reconnaître et déjouer les tentatives de spear-phishing.

La sécurisation de votre messagerie électronique

L’e-mail étant le point d’entrée privilégié par les cybermalfaiteurs, vous avez tout intérêt à mettre en place des mesures de sécurité nécessaires pour protéger votre messagerie électronique.

Cela passe notamment par la configuration de votre zone DNS avec les protocoles d’authentifications (SPF, DKIM et DMARC). Ces protocoles permettront d’authentifier et de légitimer les e-mails et leur expéditeur limitant ainsi les risques d’usurpation d’identité et la réception d’e-mails malveillants.

L’utilisation d’un antivirus et d’un anti-spam professionnel n’est pas non plus à exclure. Ils analyseront le trafic de votre messagerie électronique et filtreront les emails douteux ou indésirables.

Pensez également à mettre à jour régulièrement votre logiciel de messagerie et de sécurité afin de bénéficier des derniers correctifs de sécurité.

Lire aussi : Comment bien sécuriser votre boite mail professionnelle ?

Une politique de mots de passe robustes

La mise en place d’une politique de mot de passe robuste est essentielle pour protéger l’accès à vos données et à vos actifs numériques. Inculquez à vos collaborateurs les bonnes pratiques en matière de création et de gestion de mots de passe.

Encouragez ou exigez l’utilisation de l’authentification multifacteur pour renforcer la sécurité des comptes. Même si un mot de passe est compromis, l’accès au compte serait encore protégé par un deuxième facteur d’authentification.

Prévoir un plan de réponse en cas d’attaque réussie

Parce que l’on n’est jamais à l’abri qu’une attaque de spear-phishing aboutit, préparez-vous à réagir en situation de crise. Prévoyez toutes les étapes nécessaires pour une réponse rapide et efficace à l’incident. Établissez des procédures claires en fonction des priorités et activités stratégiques de votre entreprise et communiquez-les à vos équipes.

Découvrez comment BA INFO contribue à mieux sécuriser le comportement de vos collaborateurs :

BA INFO offre une solution complète et abordable pour sensibiliser, former et entraîner vos collaborateurs à faire face aux cybermenaces, telles que le phishing, spear-phishing et bien d’autres.

Sa plateforme en ligne BA’Secure, spécialement conçue pour les entreprises, permet de réduire l’erreur humaine et les comportements numériques à risque.

Testez-là sans plus tarder 👇