C’est sans surprise que l’on constate une nouvelle vague de cyberattaques suite au reconfinement instauré par le gouvernement. L’adoption massive et précipité du télétravail par les entreprises est une aubaine pour les hackers qui s’empressent à exploiter les failles informatiques pour voler les données et leur soutirer de l’argent.

Des télétravailleurs dans le viseur des hackers

Les télétravailleurs sont une cible facile pour les pirates informatiques. Plusieurs raisons expliquent cette situation. Tout d’abord, certains employés utilisent leur ordinateur personnel pour télétravailler. Cependant, ils ne disposent pas de protection aussi efficaces que leur ordinateur de bureau pour bloquer ou détecter les virus ou autres cybermenaces.

Certains outils collaboratifs utilisés par les télétravailleurs comportent des failles de sécurité importantes. C’est notamment le cas de certaines applications gratuites de visioconférence. Les cybercriminels réussissent facilement à s’infiltrer dans les conversations et à accéder au réseau de l’entreprise grâce aux liens hypertextes qui y sont partagés.

Beaucoup de télétravailleurs ne sont pas sensibilisés aux différents risques informatiques. Face à une menace, ils ne sont pas toujours en capacité de la détecter et ils ne réagissent pas tout le temps de façon adéquate. Pourtant, un salarié bien informé et vigilant constitue le 1er rempart pour éviter une cyberattaque. Les cybercriminels profitent donc de la méconnaissance des télétravailleurs en matière de cybersécurité pour les piéger et s’introduire sur le réseau de l’entreprise.

Des télétravailleurs dans le viseur des hackers

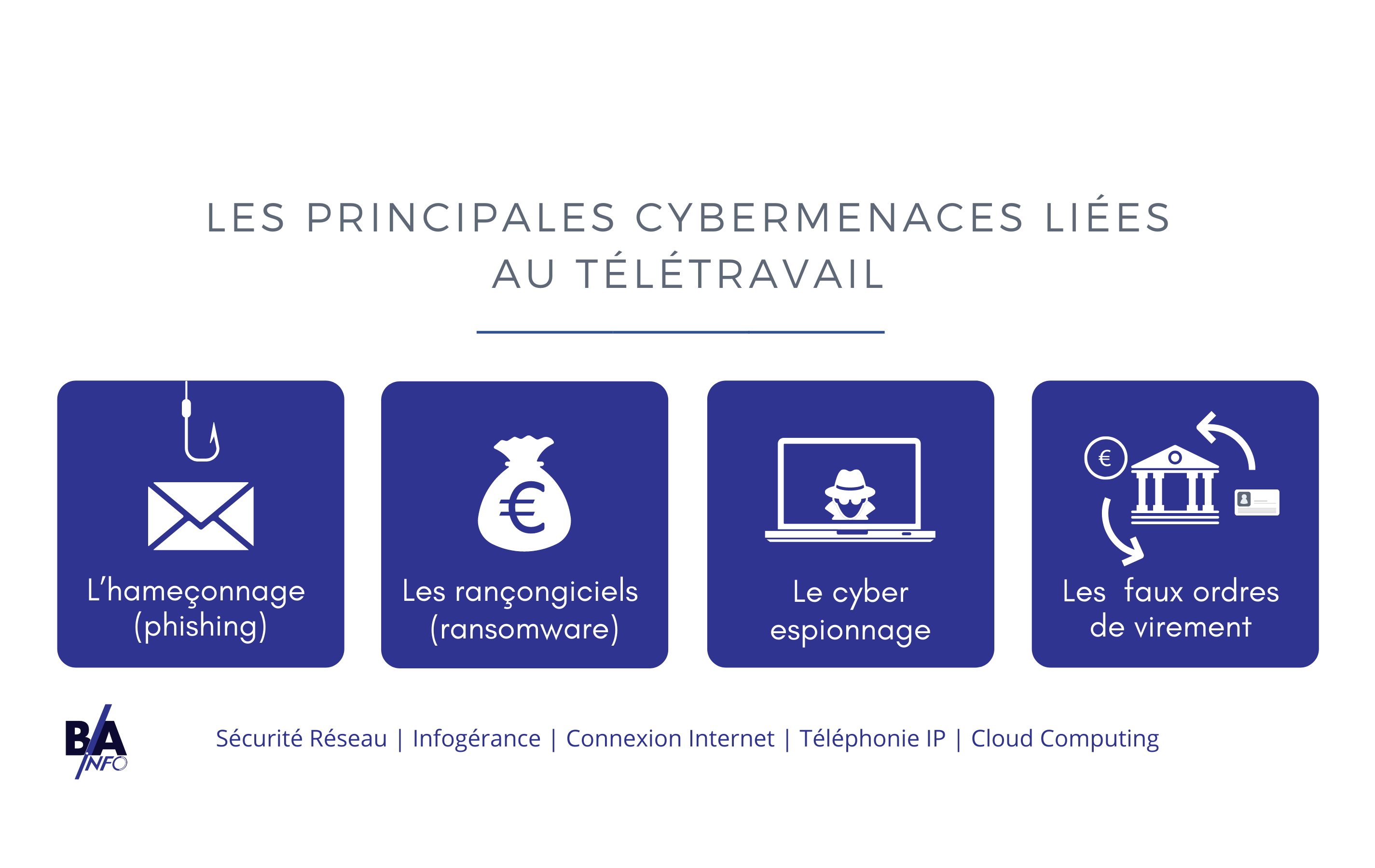

Pour ne pas tomber dans le piège cybercriminel, il convient tout d’abord d’appréhender les principaux risques auxquels on peut être confronté en télétravail. Comme mentionné sur le site cybermalveillance.gouv.fr : « Bien connaître les risques permet de mieux détecter les attaques et de comprendre l’intérêt des mesures de sécurité à appliquer ».

L’hameçonnage (phishing) : il s’agit d’un message (e-mail, SMS, chat…) envoyé par un cybercriminel usurpant l’identité d’un tiers de confiance (banque, assurance, opérateur téléphonie) dans le but de dérober des informations confidentielles.

Conséquences possibles : piratage de comptes professionnels de messagerie, accès aux systèmes d’information, intrusion sur le réseau de l’entreprise ou encore ransomware.

Les rançongiciels (ransomware) : Ce sont des attaques qui chiffrent ou bloquent l’accès aux données de l’entreprise. Pour les récupérer, les cybercriminels réclament généralement une rançon. Ces attaques sont généralement provoquées par l’intrusion d’un hacker sur le réseau de l’entreprise via la compromission de l’équipement d’un collaborateur.

Conséquences possibles : vol et perte de donnée, destruction préalable des sauvegardes, demande de rançon ou encore arrêt d’activité de l’entreprise.

Le cyber-espionnage : un cybercriminel s’infiltre de manière discrète dans le système d’information pour accéder et s’emparer des données dans le but de les exploiter ou de les vendre.

Conséquences possibles : vol de donnée, espionnage, atteinte à l’activité et à l’image de l’entreprise.

Les faux ordres de virement (FOVI) : il s’agit d’escroqueries réalisées, parfois suite au piratage d’un compte de messagerie, par un hacker. Ce dernier usurpe l’identité d’un dirigeant ou d’un collaborateur pour demander un virement exceptionnel ou un changement de coordonnées bancaires.

Conséquences possibles : pertes financières pour l’entreprise ou l’organisation.

Evitez les pièges et adoptez les bons réflexes

Méfiez-vous des messages (e-mail, SMS, chat…) ou appels téléphoniques d’origine inconnue ou inattendus.

Ils peuvent contenir une pièce-jointe malveillante (virus) ou vous inciter à vous rendre sur un site piégé via un lien pour infecter votre ordinateur. Ne cliquez pas sur ces liens et n’ouvrez pas les pièces jointes. En cas de doute, contactez directement l’organisme qui prétend vous avoir envoyé le message ou vous avoir appeler.

Astuce : Passer le curseur de votre souris sur le lien sans cliquer dessus. L’adresse du site de redirection s’affichera et vérifiez alors si la mention https est bien présente et si cela correspond bien au site officiel.

Soyez attentifs aux fausses commandes ou aux modifications de virements bancaires frauduleux

Confirmer la demande de changement de RIB ou la demande de virement « exceptionnel » en contactant directement le demandeur et faites valider l’opération par votre hiérarchie.

Téléchargez vos applications que depuis les sites officiels des éditeurs

Ne prenez pas le risques d’installer une application pigée en allant sur des sites non-sécurisés. Évitez les sites proposant « gratuitement » des applications payantes. Ils peuvent également contenir des virus ou des logiciels malveillants.

Séparez bien vos usages personnels de vos usages professionnels sur le web.

N’utilisez pas votre boîte mail personnel pour envoyer des messages ou des documents professionnels pouvant contenir des informations confidentielles. Et inversement. Ayez une utilisation responsable d’internet en télétravail.

Vérifier la fiabilité et la réputation des sites que vous visitez

Vous pouvez utiliser un vérificateur de sécurité de site web, comme Google Safe Browsing. Vérifiez également que le site Web utilise bien le protocole HTTPS. Regarder également si l’icône représentant un cadenas est bien présente dans la barre de navigation.

Appliquez les gestes essentiels de cybersécurité

Utilisez des mots de passe solides et uniques. Activez si possible la double authentification pour vous connecter. Pensez également à réaliser les mises à jour de sécurité de votre matériels informations et de vos systèmes. Pour finir, fermez la session professionnelle à chaque fois que vous quittez votre poste de travail.

Pour plus de conseils, contactez BA INFO !

Source : cybermalveillance.gouv.fr

Lire aussi : Travail hybride : comment organiser son infrastructure informatique ?

Découvrez tous nos articles sur notre Blog

Retrouvez tous nos conseils et astuces pour optimiser votre infrastructure informatique et simplifier votre quotidien !